Audit de Vulnérabilités : Site WordPress

Plugins obsolètes, brute force possible et absence de 2FA. Remédiation complète en 48h.

Contexte de la mission

Déroulement

Accompagnement en 3 phases :

Clés d'accès aux services tiers stockées en dur dans le code de l'application (identifié en phase 1)

Un utilisateur pouvait accéder aux données d'autres comptes en modifiant un identifiant dans l'API (identifié en phase 1)

Aucune limite sur les tentatives de connexion (identifié en phase 1)

Endpoint de test laissé actif exposant des données internes de l'application (identifié en phase 2)

Journalisation insuffisante sur les actions sensibles (identifié en phase 3)

Données personnelles stockées sans chiffrement sur le téléphone (identifié en phase 3)

Résultats

Enseignements

Continuité

Découvrez nos autres interventions en cybersécurité.

Plugins obsolètes, brute force possible et absence de 2FA. Remédiation complète en 48h.

38% des collaborateurs ont cliqué sur le lien frauduleux. Le scénario le plus simple (réinitialisation de mot de passe) a été le plus efficace.

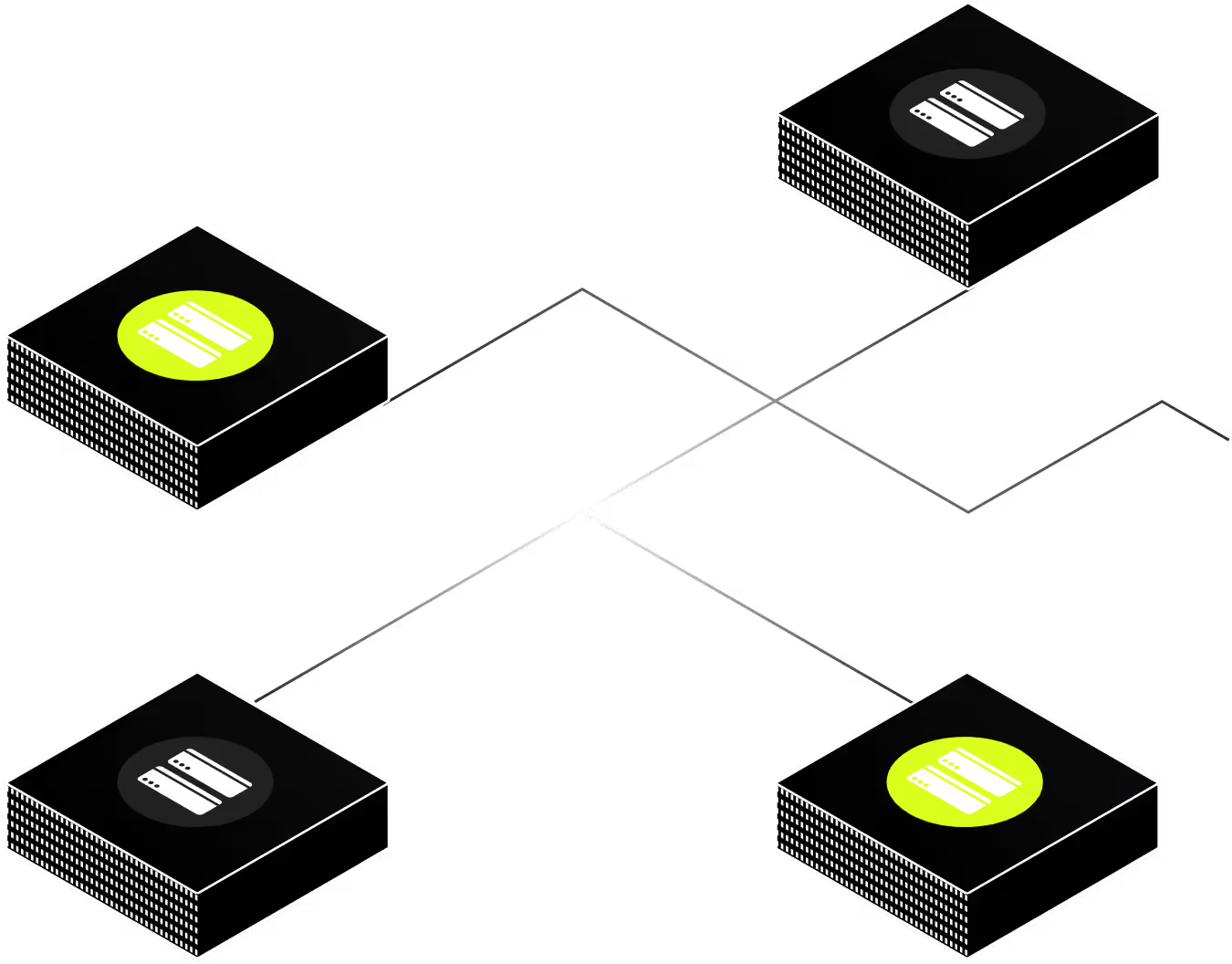

Des serveurs obsolètes et des dossiers partagés trop permissifs ont permis de prendre le contrôle total du réseau en quelques heures.

Contactez-nous pour un premier échange gratuit et un devis adapté à vos besoins.