Sommaire

En résumé : Active Directory gère les accès de toute votre entreprise.

Un mot de passe faible ou un compte mal configuré suffit à un attaquant pour prendre le contrôle total de votre réseau.

Voici les 5 failles qu’on trouve le plus souvent en PME et comment y remédier.

| Étape | Ce qui se passe |

|---|---|

| 1. Accès initial | L’attaquant prend pied sur un poste de travail |

| 2. Récupération d’identifiants | Il intercepte ou casse des mots de passe sur le réseau |

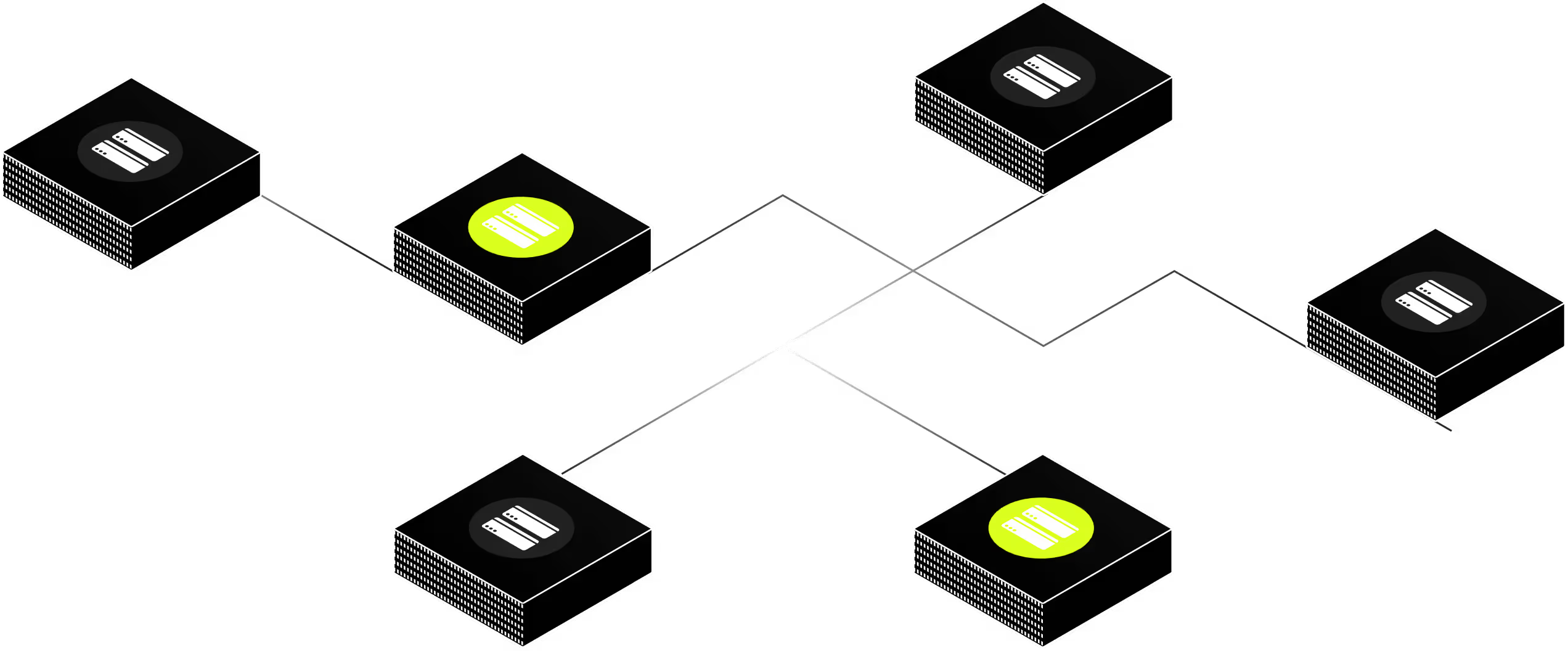

| 3. Mouvement latéral | Il se déplace de machine en machine |

| 4. Contrôle total | Il obtient les droits administrateur du domaine |

Pourquoi Active Directory est LA cible n°1

Active Directory (AD) est l’annuaire central de Microsoft. Il gère les comptes utilisateurs, les mots de passe et les accès aux ressources (serveurs, fichiers, imprimantes…). Quasiment toutes les PME qui utilisent Windows en dépendent, souvent sans le savoir.

Pour un attaquant, compromettre l’AD revient à obtenir le passe-partout de tout l’immeuble. C’est pourquoi lors de nos tests d’intrusion Active Directory, nous parvenons à prendre le contrôle du réseau dans la majorité des cas, souvent en quelques heures seulement.

Les 5 faiblesses qu’on retrouve dans presque toutes les PME

1. Des mots de passe trop simples

C’est le problème le plus fréquent et le plus sous-estimé. Les comptes de service (ceux utilisés par les logiciels métier, les sauvegardes, les bases de données) ont souvent des mots de passe faibles, voire par défaut, qui n’ont jamais été changés depuis la mise en place du système.

Un attaquant positionné sur le réseau peut intercepter les échanges d’authentification ou tester des mots de passe courants sur tous les comptes en même temps (password spraying). Si le mot de passe est court ou simple, il est compromis en quelques minutes sans déclencher d’alerte.

Quick win : imposez des mots de passe d’au moins 20 caractères pour tous les comptes de service. Idéalement, utilisez des comptes de service gérés (gMSA) qui renouvellent automatiquement les mots de passe.

2. Trop d’administrateurs

Beaucoup de PME attribuent des droits administrateur par commodité : « on lui donne admin, comme ça il n’aura pas de problème d’accès ». C’est particulièrement fréquent pour les membres de la direction. Résultat : des dizaines de comptes peuvent tout faire sur le réseau, y compris installer des logiciels ou accéder à toutes les données.

Un attaquant qui compromet un seul de ces comptes obtient immédiatement un accès très large.

Quick win : faites l’inventaire de vos comptes administrateurs. Réduisez-les au strict minimum. Un utilisateur standard n’a pas besoin d’être administrateur pour travailler.

3. Pas de cloisonnement entre postes et serveurs

Dans beaucoup de réseaux de PME, un poste de travail peut communiquer directement avec les serveurs critiques. Si un employé clique sur un lien malveillant, l’attaquant peut rebondir de machine en machine sans obstacle. C’est ce qu’on appelle le mouvement latéral.

Quick win : séparez votre réseau en zones (postes, serveurs, imprimantes). Un poste de travail ne devrait jamais pouvoir accéder directement à un contrôleur de domaine.

4. Des protocoles obsolètes toujours actifs

De vieux protocoles réseau comme NTLM (ancien système d’authentification Windows) ou LLMNR (protocole de résolution de noms sur le réseau local) sont souvent encore activés par défaut. Un attaquant positionné sur le réseau peut intercepter les identifiants qui transitent via ces protocoles et les réutiliser pour accéder à d’autres machines, sans même connaître le mot de passe.

Quick win : désactivez LLMNR et NBT-NS (protocole de diffusion de noms NetBIOS) par stratégie de groupe (GPO). Migrez vers des protocoles modernes et activez la signature des communications réseau. L’ANSSI publie un guide complet sur le sujet : Recommandations de sécurité relatives à Active Directory.

5. Aucune surveillance des comportements suspects

La plupart des PME ne surveillent pas les connexions anormales sur leur Active Directory. Un attaquant peut tester des centaines de mots de passe ou se connecter à des serveurs inhabituels sans que personne ne soit alerté.

Quick win : déployez un antivirus professionnel avec des agents sur chaque poste qui remontent des alertes en temps réel. Un EDR (outil de détection et réponse) est encore mieux si votre budget le permet. Sans outil qui alerte automatiquement, personne ne regarde les logs et les attaques passent inaperçues.

Que faire concrètement ?

| Action | Difficulté | Impact |

|---|---|---|

| Renforcer les mots de passe des comptes de service | Moyenne | Très élevé |

| Réduire le nombre d’administrateurs | Facile | Élevé |

| Segmenter le réseau | Moyenne | Très élevé |

| Désactiver les protocoles obsolètes | Facile | Élevé |

| Déployer un antivirus/EDR avec alertes | Moyenne | Très élevé |

La bonne nouvelle : la plupart de ces failles sont corrigeables par de la configuration. Seule la surveillance nécessite un investissement (antivirus/EDR) qui reste accessible meme pour une PME.

Mais encore faut-il les connaître. C’est tout l’intérêt d’un test d’intrusion Active Directory : simuler une attaque réelle pour découvrir ces faiblesses avant qu’un vrai attaquant ne les exploite.

Vous souhaitez vérifier la sécurité de votre Active Directory ? Découvrez notre service de pentest Active Directory, consultez notre étude de cas collectivité territoriale ou contactez-nous pour en discuter.